DDoS بمقابلہ DoS | کیا فرق ہے اور ان سے کیسے بچنا ہے؟

Ddos Bmqabl Dos Kya Frq Awr An S Kys Bchna

اس دنیا میں جہاں لوگ انٹرنیٹ پر زیادہ انحصار کرتے ہیں وہیں سائبر کی دنیا میں کچھ بدنیتی پر مبنی واقعات رونما ہو رہے ہیں۔ مجرم لوگوں کی رازداری سے فائدہ اٹھانے اور DDoS اور DoS حملوں کی طرح ڈیٹا چوری کرنے کے لیے ہر ممکن کوشش کر رہے ہیں۔ آج، DDoS بمقابلہ DoS آن کے بارے میں یہ مضمون MiniTool ویب سائٹ اپنے اختلافات کو متعارف کروائیں گے۔

سائبر حملوں کی مزید اقسام کے ساتھ، لوگوں کو ان کے بارے میں مزید جاننے کی ضرورت ہے تاکہ ہدف کے حملوں کے لیے مخصوص طریقے وضع کیے جا سکیں۔ لہذا، ان دو طاقتور دشمنوں - DDoS حملوں اور DoS حملوں کو روکنے کے لیے، آپ کو معلوم کرنا چاہیے کہ وہ کیا ہیں۔

DDoS حملے کیا ہیں؟

DDoS اٹیک (ڈسٹری بیوٹڈ ڈینیئل آف سروس اٹیک) ایک سائبر کرائم ہے جس میں حملہ آور سرور کو انٹرنیٹ ٹریفک سے بھر دیتا ہے تاکہ صارفین کو منسلک آن لائن سروسز اور سائٹس تک رسائی سے روکا جا سکے۔ درحقیقت، یہ بہت زیادہ DoS حملوں سے ملتا جلتا ہے تاکہ بہت سے لوگ ان دو حملوں کو غلط سمجھیں گے۔

اگر آپ DDoS حملوں کے بارے میں مزید تفصیلات جاننا چاہتے ہیں، تو آپ اس مضمون کا حوالہ دے سکتے ہیں: DDoS حملہ کیا ہے؟ DDoS حملے کو کیسے روکا جائے۔ .

DoS حملے کیا ہیں؟

سروس سے انکار (DoS) حملہ نیٹ ورک اٹیک کی ایک قسم ہے جس میں حملہ آور نیٹ ورک سے منسلک میزبانوں کی سروس کو عارضی یا غیر معینہ مدت کے لیے روک کر کسی مشین یا نیٹ ورک کے وسائل کو اپنے ہدف والے صارف کے لیے دستیاب نہ کرنے کی کوشش کرتا ہے۔

DoS حملوں اور DDoS حملوں کی اقسام

اگرچہ وہ کمپیوٹرز پر حملہ کرنے کے ایک جیسے مقاصد کا اشتراک کرتے ہیں، پھر بھی آپ ان کو ان کے مختلف حملہ کرنے کے طریقوں سے درجہ بندی کر سکتے ہیں۔ یہ DoS حملوں اور DDoS حملوں کے درمیان ایک بڑا فرق ہے۔ DoS حملے اور DoS حملے بالترتیب تین قسم کے ہوتے ہیں۔

DoS حملوں کی تین اقسام

آنسوؤں کا حملہ

آنسوؤں کا حملہ TCP/IP اسٹیک کے نفاذ میں پیکٹ کے ہیڈر میں موجود معلومات کا استحصال کرتا ہے جو IP ٹکڑے پر بھروسہ کرتا ہے۔

ایک آئی پی سیگمنٹ میں ایسی معلومات ہوتی ہے جو اس بات کی نشاندہی کرتی ہے کہ سیگمنٹ میں اصل پیکٹ کا کون سا حصہ ہے، اور کچھ TCP/IP اسٹیک، جیسے کہ NT سروس پیک 4 سے پہلے، اوور لیپنگ آفسیٹس کے ساتھ جعلی سیگمنٹ ملنے پر کریش ہو جائیں گے۔

جب ایک IP پیکٹ کسی نیٹ ورک پر منتقل ہوتا ہے، تو پیکٹ کو چھوٹے ٹکڑوں میں تقسیم کیا جا سکتا ہے۔ حملہ آور دو (یا زیادہ) پیکٹ بھیج کر ٹیئرڈروپ اٹیک کو نافذ کر سکتا ہے۔

سیلابی حملہ

SYN سیلاب کے حملے TCP کے تین طرفہ مصافحہ کے طریقہ کار سے فائدہ اٹھاتے ہیں۔ حملہ آور جعلی آئی پی ایڈریس کا استعمال کرتے ہوئے حملہ شدہ سرے پر ایک درخواست بھیجتا ہے، اور حملہ شدہ سرے سے بھیجا گیا جوابی پیکٹ کبھی بھی منزل تک نہیں پہنچتا۔ اس صورت میں، کنکشن بند ہونے کا انتظار کرتے ہوئے حملہ شدہ سرے وسائل استعمال کرتا ہے۔

اگر اس طرح کے ہزاروں کنکشن ہوں تو میزبان کے وسائل ختم ہو جائیں گے، اس طرح حملے کا ہدف حاصل ہو جائے گا۔

آئی پی فریگمنٹیشن اٹیک

آئی پی فریگمنٹیشن اٹیک سے مراد کمپیوٹر پروگرام کی تنظیم نو کی کمزوری ہے۔ یہ ترمیم شدہ نیٹ ورک پیکٹ بھیج سکتا ہے، لیکن وصول کرنے والے نیٹ ورک کو دوبارہ منظم نہیں کیا جا سکتا۔ بڑی تعداد میں جمع نہ کیے گئے پیکٹوں کی وجہ سے، نیٹ ورک پھنس جاتا ہے اور اپنے تمام وسائل استعمال کرتا ہے۔

DDoS حملوں کی تین اقسام

والیومیٹرک حملے

والیومیٹرک حملے اتنے ٹریفک والے سرور پر بمباری کرکے کیے جاتے ہیں کہ اس کی بینڈوتھ مکمل طور پر ختم ہوجاتی ہے۔

اس طرح کے حملے میں، ایک بدنیتی پر مبنی اداکار ہدف کے جعلی IP ایڈریس کا استعمال کرتے ہوئے، DNS سرور کو درخواستیں بھیجتا ہے۔ پھر DNS سرور اپنا جواب ہدف سرور کو بھیجتا ہے۔ جب پیمانے پر کیا جاتا ہے، DNS ردعمل کا سیلاب ہدف سرور پر تباہی مچا سکتا ہے۔

پروٹوکول حملے

پروٹوکول DDoS حملے انٹرنیٹ کمیونیکیشن پروٹوکول کی کمزوریوں پر انحصار کرتے ہیں۔ کیونکہ ان میں سے بہت سے پروٹوکول عالمی استعمال میں ہیں، ان کے کام کرنے کے طریقے کو تبدیل کرنا پیچیدہ اور بہت سست ہے۔

مثال کے طور پر، بارڈر گیٹ وے پروٹوکول (BGP) ہائی جیکنگ ایک پروٹوکول کی ایک بہترین مثال ہے جو DDoS حملے کی بنیاد بن سکتا ہے۔

ویب ایپلیکیشن پر مبنی حملے

ایک درخواست حملہ سائبر مجرموں پر مشتمل ہوتا ہے جو غیر مجاز علاقوں تک رسائی حاصل کرتے ہیں۔ حملہ آور عام طور پر کوڈ کے اندر لکھی گئی ایپلیکیشن کی کمزوریوں کا شکار کرتے ہوئے، ایپلیکیشن کی پرت کو دیکھ کر شروع کرتے ہیں۔

DDoS بمقابلہ DoS حملے

DDoS حملوں کا DoS حملوں سے موازنہ کرنے کے لیے، یہ مضمون ان کی اہم خصوصیات میں فرق کو واضح کرے گا۔

انٹرنیٹ کنکشن

DoS اور DDoS حملوں کے درمیان اہم فرق یہ ہے کہ DDoS متاثرہ کے کمپیوٹر نیٹ ورک کو آف لائن رکھنے کے لیے متعدد انٹرنیٹ کنکشن استعمال کرتا ہے جبکہ DoS ایک ہی کنکشن کا استعمال کرتا ہے۔

حملے کی رفتار

DDoS ایک DoS حملے کے مقابلے میں تیز حملہ ہے۔ چونکہ DDoS حملے متعدد مقامات سے آتے ہیں، اس لیے انہیں ایک ہی جگہ کے ساتھ DoS حملوں سے کہیں زیادہ تیزی سے تعینات کیا جا سکتا ہے۔ حملے کی بڑھتی ہوئی رفتار اس کا پتہ لگانا زیادہ مشکل بنا دیتی ہے، جس کا مطلب ہے کہ نقصان میں اضافہ یا یہاں تک کہ تباہ کن نتائج۔

پتہ لگانے میں آسانی

DDoS حملوں کے مقابلے میں DoS حملوں کا پتہ لگانا آسان ہے۔ رفتار کے مقابلے کے نتیجے نے ہمیں بتایا ہے کہ DDoS حملے DoS سے زیادہ تیز کارکردگی کا مظاہرہ کرتے ہیں، جس سے حملے کا پتہ لگانا مشکل ہو جاتا ہے۔

اس کے علاوہ، چونکہ ایک DoS ایک ہی جگہ سے آتا ہے، اس لیے اس کی اصلیت کا پتہ لگانا اور کنکشن منقطع کرنا آسان ہے۔

ٹریفک کا حجم

DDoS حملے حملہ آور کو متاثرہ نیٹ ورک پر بڑے پیمانے پر ٹریفک بھیجنے کی اجازت دیتے ہیں۔ ایک DDoS حملہ متعدد ریموٹ مشینوں (زومبی یا بوٹس) کو استعمال کرتا ہے، جس کا مطلب ہے کہ یہ بیک وقت مختلف مقامات سے بہت زیادہ ٹریفک بھیج سکتا ہے، سرور کو تیزی سے اس انداز میں اوور لوڈ کرتا ہے جس سے پتہ لگانے سے بچ جاتا ہے۔

پھانسی کا طریقہ

DDoS حملوں میں، متاثرہ PC کو متعدد مقامات سے بھیجے گئے ڈیٹا کے پیکٹ سے لوڈ کیا جاتا ہے۔ DoS حملوں میں، متاثرہ پی سی کو ایک ہی جگہ سے بھیجے گئے ڈیٹا کے پیکٹ سے لوڈ کیا جاتا ہے۔

DDoS حملے میلویئر (بوٹس) سے متاثرہ متعدد میزبانوں کو مربوط کرتے ہیں تاکہ کمانڈ اینڈ کنٹرول (C&C) سرور کے زیر انتظام بوٹ نیٹ بنایا جا سکے۔ اس کے برعکس، DoS حملے عام طور پر ایک مشین سے حملوں کو انجام دینے کے لیے اسکرپٹ یا ٹولز کا استعمال کرتے ہیں۔

کون سا زیادہ خطرناک ہے؟

DDoS حملوں اور DoS حملوں کے درمیان مندرجہ بالا موازنہ کے مطابق، یہ ظاہر ہوتا ہے کہ DDoS حملے بہت سے پہلوؤں سے بڑھ گئے ہیں، جس کی وجہ سے DDoS حملے اب تک ایک مشکل مسئلہ بن گئے ہیں۔

DDoS اور DoS حملے دونوں خطرناک ہیں اور ان میں سے کوئی بھی شدید شٹ ڈاؤن مسئلہ کا باعث بن سکتا ہے۔ لیکن DDoS حملے DoS حملوں سے زیادہ خطرناک ہیں کیونکہ پہلے کو تقسیم شدہ نظاموں سے شروع کیا جاتا ہے جبکہ مؤخر الذکر کو ایک ہی نظام سے انجام دیا جاتا ہے۔

اگر آپ یہ جاننا چاہتے ہیں کہ آیا آپ DDoS حملوں یا DoS حملوں سے گزر رہے ہیں تو اس کی شناخت کیسے کریں۔ کچھ ایسے اشارے ہیں جن کا آپ اندازہ لگا سکتے ہیں۔

- ایک نادیدہ سست نیٹ ورک کی کارکردگی۔

- ڈیجیٹل خصوصیات میں سے ایک کے ذریعہ سروس سے انکار۔

- اسی نیٹ ورک پر مشینوں سے نیٹ ورک کنیکٹیویٹی کا نامعلوم نقصان۔

- کوئی بھی اچانک ڈاؤن ٹائم یا کارکردگی کے مسائل۔

DoS اور DDoS حملے کیوں ہوتے ہیں؟

فوائد کی تلاش

زیادہ تر سائبر مجرمانہ سرگرمیاں فوائد کی تلاش سے شروع ہوتی ہیں۔ انٹرنیٹ پر، ایک خاص خزانہ ہے جو مجرموں کے لیے زبردست اپیل کرتا ہے - ورچوئل اثاثے۔ متعدد حملوں کے ساتھ، کچھ ای کامرس ویب سائٹس کریش ہو جائیں گی اور اس سے زیادہ سنگین معاشی نقصانات ہیں۔

اس کے علاوہ، لوگوں کی رازداری کو بھی ایک منافع بخش اثاثہ سمجھا جاتا ہے۔ اسے ضرورت مند کمپنیوں کو فروخت کیا جا سکتا ہے، جیسے شاپنگ پلیٹ فارمز یا دیگر خدمات کے کاروبار۔

نظریاتی عقائد

ان ہیکرز کے لیے، وہ جو چاہتے ہیں وہ فائدہ نہیں بلکہ اپنی سیاسی حمایت یا اختلاف کا مظاہرہ کرنا ہے۔ وہ سیاست دانوں، سیاسی گروپوں، یا دیگر سرکاری اور غیر سرکاری تنظیموں کو نشانہ بنائیں گے کیونکہ ویب سائٹ کو بند کرنے کے لیے ان کے نظریاتی عقائد مختلف ہیں۔

سائبر وارفیئر

جب کچھ لوگ اس طرح جارحانہ انداز میں اپنے سیاسی اختلاف کا دعویٰ کرتے ہیں، تو مختلف سیاسی حمایت کے حامل لوگ اسی طریقے سے لڑیں گے، جس کی وجہ سے سائبر جنگ شروع ہوتی ہے۔ عام طور پر، عسکریت پسندوں اور دہشت گردوں کی طرف سے سیاسی یا فوجی مقاصد کے لیے مختلف DDoS حملوں کی کوشش کی جاتی ہے۔

بدنیتی پر مبنی حریف

ذاتی مفاد کی خاطر، کچھ حریف اپنے حریفوں پر حملہ کرنے کے لیے بدنیتی پر مبنی اقدامات کریں گے اور DDoS حملے عام طور پر تجارتی جنگوں میں استعمال ہوتے ہیں۔

DDoS حملے کسی انٹرپرائز کے نیٹ ورک کو تباہ کر سکتے ہیں، جس کے دوران حریف اپنے صارفین کو چوری کر سکتے ہیں۔

DDoS اور DoS حملوں کو کیسے روکا جائے؟

اب جب کہ آپ نے DoS بمقابلہ DDoS حملوں کے بارے میں جان لیا ہے، آپ سوچ سکتے ہیں کہ کیا احتیاط کے لیے کوئی دستیاب طریقے استعمال کیے گئے ہیں۔ DDoS حملوں اور DoS حملوں کو روکنے کے لیے، آپ مندرجہ ذیل کام کر سکتے ہیں۔

- کثیر پرتوں والا DDoS تحفظ بنائیں۔

- ویب ایپلیکیشن فائر والز کا اطلاق کریں۔

- حملے کی علامات جانیں۔

- نیٹ ورک ٹریفک کی مسلسل نگرانی کی مشق کریں۔

- نیٹ ورک کی نشریات کو محدود کریں۔

- ایک سرور فالتو پن ہے.

اس کے علاوہ، بیک اپ کی اہمیت پر زور دینا مفید ہے۔ DDoS حملے یا DoS حملے جو بھی ہوں، وہ انٹرنیٹ کی سست کارکردگی، ویب سائٹ بند، سسٹم کریش وغیرہ کا باعث بن سکتے ہیں۔ صرف اس صورت میں جب آپ نے دوسری بیرونی ڈسکوں میں سسٹم کا بیک اپ تیار کیا ہے، سسٹم کی بحالی جلد انجام دے سکتی ہے۔

اس طرح سے، MniTool شیڈو میکر آپ کے مطالبات کو پورا کر سکتے ہیں اور دیگر دستیاب خصوصیات آپ کے بیک اپ کے تجربے کو بہتر بنانے کے لیے ترتیب دی گئی ہیں۔ آپ ایک شیڈول شدہ بیک اپ (روزانہ، ہفتہ وار، ماہانہ، ایونٹ پر) اور بیک اپ سکیم بنا سکتے ہیں ( مکمل بیک اپ، انکریمنٹل بیک اپ، ڈیفرینشل بیک اپ آپ کی سہولت کے لیے۔

اس پروگرام کو ڈاؤن لوڈ اور انسٹال کرنے کے لیے جائیں اور آپ 30 دنوں کے لیے آزمائشی ورژن سے لطف اندوز ہو سکتے ہیں۔

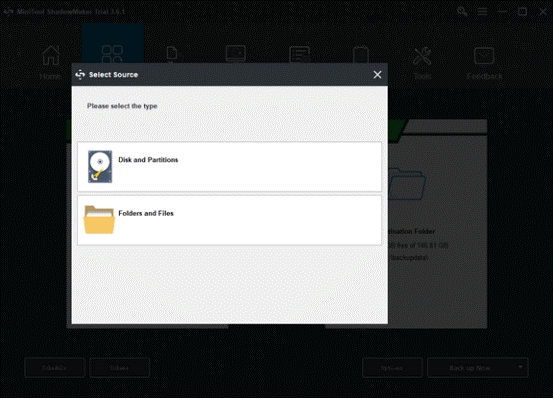

مرحلہ 1: MiniTool ShadowMaker کھولیں اور کلک کریں۔ ٹرائل جاری رکھیں پروگرام میں داخل ہونے کے لیے۔

مرحلہ 2: پر جائیں۔ بیک اپ ٹیب اور سسٹم ماخذ کے طور پر منتخب کیا گیا ہے۔ اگر آپ دوسرے بیک اپ اہداف - ڈسک، پارٹیشن، فولڈر، اور فائل - یا دیگر بیک اپ منزلوں میں تبدیل کرنا چاہتے ہیں۔ ایڈمنسٹریٹر اکاؤنٹ فولڈر , لائبریریاں , کمپیوٹر ، اور مشترکہ ، آپ پر کلک کر سکتے ہیں۔ ذریعہ یا منزل سیکشن کریں اور انہیں دوبارہ منتخب کریں۔

مرحلہ 3: بیک اپ مکمل کرنے کے لیے، آپ کو کلک کرنے کی ضرورت ہے۔ ابھی بیک اپ کریں۔ عمل کو فوری طور پر شروع کرنے کا اختیار یا بعد میں بیک اپ کریں۔ بیک اپ میں تاخیر کرنے کا آپشن۔ تاخیر سے بیک اپ کا کام جاری ہے۔ انتظام کریں۔ صفحہ

نیچے کی لکیر:

تمام سائبر حملے آپ کے ڈیٹا کے نقصان یا رازداری میں دخل اندازی کو ممکن بنا سکتے ہیں، جسے روکنا مشکل ہے۔ تاہم، زیادہ سنگین صورتحال سے بچنے کے لیے، آپ اپنے تمام اہم ڈیٹا کے لیے بیک اپ پلان بنا سکتے ہیں۔ DDoS بمقابلہ DoS کے بارے میں اس مضمون نے دو عام حملوں کو متعارف کرایا ہے۔ امید ہے آپ کا مسئلہ حل ہو جائے گا۔

اگر آپ کو MiniTool ShadowMaker استعمال کرتے وقت کوئی مسئلہ درپیش ہے، تو آپ مندرجہ ذیل کمنٹ زون میں ایک پیغام چھوڑ سکتے ہیں اور ہم جلد از جلد جواب دیں گے۔ اگر آپ کو MiniTool سافٹ ویئر استعمال کرتے وقت کسی مدد کی ضرورت ہو تو آپ ہم سے بذریعہ رابطہ کر سکتے ہیں۔ [ای میل محفوظ] .

DDoS بمقابلہ DoS FAQ

کیا آپ ایک کمپیوٹر کے ساتھ DDoS کر سکتے ہیں؟اس کے چھوٹے پیمانے اور بنیادی نوعیت کی وجہ سے، پنگ آف ڈیتھ حملے عام طور پر چھوٹے اہداف کے خلاف بہترین کام کرتے ہیں۔ مثال کے طور پر، حملہ آور ایک کمپیوٹر یا وائرلیس روٹر کو نشانہ بنا سکتا ہے۔ تاہم، اس کے کامیاب ہونے کے لیے، بدنیتی پر مبنی ہیکر کو پہلے ڈیوائس کا آئی پی ایڈریس معلوم کرنا ہوگا۔

DDoS حملوں کی قیمت کتنی ہے؟ضائع شدہ آمدنی اور ڈیٹا میں، آپ کے ٹیک کاروبار یا آپ کے کلائنٹ کے کاروبار پر DDoS حملے کی لاگت تیزی سے بڑھ سکتی ہے۔ اوسط چھوٹے سے درمیانے درجے کا کاروبار ہر حملے میں 0,000 خرچ کرتا ہے۔

DoS حملوں کی دو مثالیں کیا ہیں؟DoS حملوں کے دو عمومی طریقے ہیں: فلڈنگ سروسز یا کریشنگ سروسز۔ سیلاب کے حملے اس وقت ہوتے ہیں جب سرور کو بفر کرنے کے لیے سسٹم کو بہت زیادہ ٹریفک ملتی ہے، جس کی وجہ سے وہ سست ہو جاتے ہیں اور آخر کار رک جاتے ہیں۔ مقبول سیلاب کے حملوں میں بفر اوور فلو حملے شامل ہیں – سب سے عام DoS حملہ۔

DDoS حملے کب تک چلتے ہیں؟اس قسم کے چھٹپٹ حملے کی لمبائی مختلف ہو سکتی ہے، قلیل مدتی کارروائیوں سے لے کر جو چند منٹ تک جاری رہتی ہیں اور ایک گھنٹے سے زیادہ طویل حملے تک۔ سویڈش ٹیلی کام Telia Carrier کی DDoS تھریٹ لینڈ سکیپ رپورٹ 2021 کے مطابق، دستاویزی حملوں کا اوسط 10 منٹ کا دورانیہ ہے۔

![ونڈوز 10/8/7 میں آپ کے کمپیوٹر کے لئے مکمل فکسس میموری پر کم ہے [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/70/full-fixes-your-computer-is-low-memory-windows-10-8-7.png)

![PS5/PS4 CE-33986-9 خرابی کو کیسے ٹھیک کیا جائے؟ [منی ٹول ٹپس]](https://gov-civil-setubal.pt/img/news/10/solved-how-to-fix-ps5/ps4-ce-33986-9-error-minitool-tips-1.png)

![ایوسٹ وائرس سینے اور منی ٹول شیڈو میکر کے ذریعہ محفوظ کمپیوٹر [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/99/secure-computer-avast-virus-chest-minitool-shadowmaker.jpg)

![درست کریں: ونڈوز 10 میں فیچر اپ ڈیٹ 1709 انسٹال کرنے میں ناکام [مینی ٹول نیوز]](https://gov-civil-setubal.pt/img/minitool-news-center/48/fix-feature-update-windows-10-version-1709-failed-install.png)

![فائل لیول بیک اپ کیا ہے؟ [فائدے اور نقصانات]](https://gov-civil-setubal.pt/img/news/A9/what-is-file-level-backup-pros-and-cons-1.png)

![[آسان حل] ڈزنی پلس بلیک اسکرین کے مسائل کیسے حل کریں؟](https://gov-civil-setubal.pt/img/news/C9/easy-solutions-how-to-fix-disney-plus-black-screen-issues-1.png)

![ایوسٹ وائرس کی تعریفوں کو درست کرنے کا طریقہ۔ [مینی ٹول نیوز]](https://gov-civil-setubal.pt/img/minitool-news-center/95/guide-how-fix-avast-virus-definitions-won-t-update.png)

![بڑی فائلوں کو مفت (مرحلہ وار گائیڈ) منتقل کرنے کے 6 راستے [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/34/top-6-ways-transfer-big-files-free.jpg)