حل ہو گیا! سائبر حملہ کیا ہے؟ سائبر حملوں کو کیسے روکا جائے؟

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

سائبر حملہ کیا ہے؟ اس سوال کا جواب دینے کے لیے، یہ پوسٹ آپ کو سائبر حملوں کی مختلف اقسام دکھائے گی تاکہ ان کی خصوصیات کو واضح کیا جا سکے اور ان کی شناخت میں آپ کی مدد کی جا سکے۔ اس کے علاوہ، پر اس پوسٹ میں MiniTool ویب سائٹ ، ہم سائبر حملوں کو روکنے کے لیے کچھ دستیاب طریقے فراہم کریں گے۔سائبر حملہ کیا ہے؟

سائبر حملہ کیا ہے؟ سائبر حملہ سائبر سرگرمیوں کے سلسلے کی ایک عمومی وضاحت ہے، جس میں ڈیٹا کو چرانے، بے نقاب کرنے، تبدیل کرنے یا تباہ کرنے کے لیے طرح طرح کے ٹولز اور تکنیکوں کا سہارا لیا جاتا ہے۔ بلاشبہ، جیسے جیسے وقت گزرتا ہے، ہیکرز فائدہ مند ارادوں اور توڑ پھوڑ کے لیے انٹرنیٹ پر طرح طرح کی بدنیتی پر مبنی کارروائیاں کر سکتے ہیں۔

ہیکرز نے متاثرین کے سسٹم میں دراندازی کرنے کے مختلف طریقے تلاش کیے ہیں۔ بعض اوقات، اسے ہدف پر اندھا دھند حملہ کرنے کے لیے تیار کیا جا سکتا ہے اور کوئی نہیں جانتا کہ اگلا شکار کون ہو گا۔

سائبر کرائمینلز کو متحرک کرنے والے تین بڑے محرکات ہیں:

وہ حملہ آور چوری یا بھتہ خوری کے ذریعے پیسے مانگتے ہیں۔ وہ کاروباری تبادلے کے لیے آپ کا ڈیٹا چوری کر سکتے ہیں، براہ راست رقم چوری کرنے کے لیے بینک اکاؤنٹ میں ہیک کر سکتے ہیں، یا متاثرین سے زبردستی کر سکتے ہیں۔

ان ہیکرز کے، عام طور پر، حملہ شروع کرنے کے لیے مخصوص اہداف ہوتے ہیں، جیسے کہ ان کے مخالفین۔ ذاتی رنجش اس سرگرمی کی ایک بڑی وجہ ہے۔ کارپوریٹ جاسوسی حریفوں پر غیر منصفانہ فائدہ حاصل کرنے کے لیے دانشورانہ املاک کو چرا سکتی ہے۔ کچھ ہیکرز دوسروں کو ان کے بارے میں متنبہ کرنے کے لیے سسٹم کی کمزوریوں کا فائدہ اٹھائیں گے۔

وہ ہیکرز، زیادہ تر، زیادہ ہنر مند پیشہ ور ہیں۔ انہیں تربیت دی جا سکتی ہے اور پھر سائبر وارفیئر، سائبر ٹیررازم، یا ہیکٹو ازم میں شامل کیا جا سکتا ہے۔ حملہ آور اہداف اپنے دشمنوں کے سرکاری اداروں یا اہم انفراسٹرکچر پر توجہ مرکوز کرتے ہیں۔

کم و بیش، لوگوں کو نادانستہ طور پر کچھ سائبر حملوں کا سامنا کرنا پڑ سکتا ہے۔ تو، سائبر حملوں کی عام اقسام کیا ہیں؟ مختلف اقسام کو بہتر طریقے سے تمیز کرنے میں آپ کی مدد کرنے کے لیے، اگلا حصہ ایک ایک کرکے ان کی وضاحت کرے گا۔

سائبر حملوں کی عام اقسام

حالیہ برسوں میں کاروبار کی ڈیجیٹلائزیشن کے ساتھ سائبر حملوں میں اضافہ ہو رہا ہے۔ سائبر حملوں کی درجنوں اقسام ہیں اور ہم کچھ عام اقسام کی فہرست بنائیں گے جو لوگوں کو بہت پریشان کرتی ہیں۔

میلویئر حملے

مالویئر اکثر نقصان دہ سافٹ ویئر کے طور پر ظاہر ہوتا ہے تاکہ شکار کے سسٹم پر غیر قانونی کارروائیوں کا ایک سلسلہ انجام دے سکے۔ طریقہ کار کمپیوٹر، سرور، کلائنٹ، یا کمپیوٹر نیٹ ورک اور انفراسٹرکچر کو نقصان پہنچانے کے لیے ڈیزائن کیا گیا ہے۔

ان چالوں کو دیکھنا مشکل ہے اور ان کے ارادوں اور دراندازی کے طریقوں کے مطابق، ان کو کچھ مختلف اقسام میں درجہ بندی کیا جا سکتا ہے، بشمول وائرس، کیڑے، ٹروجن، ایڈویئر، اسپائی ویئر، رینسم ویئر وغیرہ۔

وہ درج کردہ مثالیں سب سے زیادہ عام مسائل ہیں جن میں لوگ چل سکتے ہیں۔ الیکٹرانک کمیونیکیشن کی تیز رفتار ترقی کے ساتھ برسوں کے دوران، یہ نئی قسموں کا ایک حملہ آور چینل بن گیا ہے، جیسے کہ ای میل، ٹیکسٹ، کمزور نیٹ ورک سروس، یا سمجھوتہ شدہ ویب سائٹس۔

اگر آپ جاننا چاہتے ہیں کہ کمپیوٹر پر میلویئر کی علامات کو کیسے پہچانا جائے تو یہ پوسٹ مددگار ثابت ہوگی: کمپیوٹر پر میلویئر کی ممکنہ علامت کیا ہے؟ 6+ علامات .

فشنگ حملے

فشنگ حملوں کا اکثر مطلب یہ ہوتا ہے کہ آپ کا حساس ڈیٹا، خاص طور پر آپ کے صارف نام، پاس ورڈ، کریڈٹ کارڈ نمبر، بینک اکاؤنٹ کی معلومات وغیرہ، ہیکرز کے سامنے ہیں۔ وہ اس معلومات کو فوائد کے لیے استعمال اور فروخت کر سکتے ہیں۔ زیادہ تر لوگ نامعلوم ای میلز، لنکس یا ویب سائٹس کی وجہ سے آسانی سے اس خرابی میں پھنس جاتے ہیں۔

سپیئر فشنگ حملے

فشنگ ایک عام اصطلاح ہے سائبر حملوں کے لیے جو ای میل، ایس ایم ایس، یا فون کالز کے ذریعے لوگوں کو دھوکہ دینے کے لیے کیے جاتے ہیں، جب کہ اگر اس حملے کا نشانہ ایک مخصوص نشانہ ہے، تو ہم اسے سپیئر فشنگ کا نام دیتے ہیں۔ حملہ کرنے والے چینلز کو خاص طور پر اس شکار کو حل کرنے کے لیے تبدیل کیا جاتا ہے، جس کو حاصل کرنے کے لیے فشنگ سے زیادہ سوچنے اور وقت کی ضرورت ہوتی ہے۔

وہیل فشنگ حملے

وہیل فشنگ حملہ ایک انتہائی ٹارگٹ فشنگ حملہ ہے۔ سپیئر فشنگ اٹیک کی طرح، یہ اس وقت ہوتا ہے جب ایک حملہ آور بڑے، ہائی پروفائل ہدف، جیسے کہ سینئر ایگزیکٹوز کے پیچھے جانے کے لیے سپیئر فشنگ کے طریقے استعمال کرتا ہے۔

وہ اپنے آپ کو بھروسہ مند اداروں کے طور پر ڈھال سکتے ہیں تاکہ متاثرین انتہائی حساس معلومات کو جعلی اکاؤنٹ کے ساتھ شیئر کر سکیں۔

ڈسٹری بیوٹڈ ڈینیئل آف سروس اٹیک (DDoS)

DDoS حملہ ایک سائبر حملہ ہے جو ایک بڑی تعداد میں پیکٹ یا درخواستیں تیار کرکے ہدف کے نظام کی دستیابی کو متاثر کرنے یا مغلوب کرنے کے لیے ڈیزائن کیا گیا ہے۔ اسی طرح، سروس سے انکار (DoS) حملہ ایک مشین یا نیٹ ورک کو بند کرنے کے لیے بھی ایسا ہی کر سکتا ہے، جس سے اسے اپنے مطلوبہ صارفین کے لیے ناقابل رسائی بنا دیا جاتا ہے۔

ان دونوں حملوں میں کچھ مختلف ہے اور اگر آپ اس کے بارے میں جاننا چاہتے ہیں تو آپ اس پوسٹ کو پڑھ سکتے ہیں: DDoS بمقابلہ DoS | کیا فرق ہے اور ان سے کیسے بچنا ہے۔ .

کراس سائٹ اسکرپٹنگ (XSS) حملے

اس عمل کے دوران، ایک حملہ آور ایک قابل اعتماد ایپلیکیشن یا ویب سائٹ کے کوڈ میں ایک بدنیتی پر مبنی اسکرپٹ داخل کرتا ہے، پھر صارف کو ایک نقصان دہ لنک بھیجتا ہے اور صارف کو XSS حملہ شروع کرنے کے لیے لنک پر کلک کرنے کی چال کرتا ہے۔

تب تبدیل شدہ ایپلیکیشن یا ویب سائٹ مناسب ڈیٹا سینیٹائزیشن کی کمی کی وجہ سے نقصان دہ لنک شروع کر دے گی، اور پھر حملہ آور صارف کی فعال سیشن کوکی چوری کر سکتے ہیں۔

مین-ان-دی-مڈل (MITM) حملے

جیسا کہ نام سے ظاہر ہوتا ہے، ایک آدمی کے درمیان میں ہونے والے حملے کا مطلب ہے کہ حملہ آور صارف اور ذاتی معلومات کو چھپانے کی درخواست کے درمیان ہونے والی بات چیت کے بیچ میں ہے۔ عام طور پر، ہیکرز اپنے اہداف مالیاتی ایپلی کیشنز، ای کامرس سائٹس وغیرہ کے صارفین کے لیے مقرر کریں گے۔

بوٹنیٹس

دوسرے حملوں سے مختلف، botnets وہ کمپیوٹر ہیں جو میلویئر سے متاثر ہوئے ہیں اور حملہ آوروں کے کنٹرول میں ہیں۔ ان بوٹ نیٹ کمپیوٹرز کو غیر قانونی کارروائیوں کی ایک سیریز کو انجام دینے کے لیے کنٹرول کیا جا سکتا ہے، جیسے ڈیٹا چوری کرنا، سپیم بھیجنا، اور DDoS حملے۔

بوٹ نیٹ بنانے میں رکاوٹ بھی اتنی کم ہے کہ اسے کچھ سافٹ ویئر ڈویلپرز کے لیے منافع بخش کاروبار بنا سکے۔ یہی وجہ ہے کہ یہ سب سے زیادہ عام حملوں میں سے ایک بن گیا ہے۔

رینسم ویئر

رینسم ویئر میلویئر ہے جو آپ کے سسٹم میں گھس سکتا ہے اور آپ کی فائلوں کو انکرپٹ کر سکتا ہے تاکہ صارفین کو ان کے کمپیوٹر پر فائلوں تک رسائی روک سکے۔ پھر ہیکرز ڈکرپشن کلید کے لیے تاوان کی ادائیگی کا مطالبہ کریں گے۔ متبادل طور پر، تاوان کی ادائیگی تک کچھ تاوان کسی فائل کو نقصان پہنچائے بغیر سسٹم کو لاک کر دے گا۔

ایس کیو ایل انجیکشن حملے

یہ حملہ ویب سیکورٹی کے خطرے کو تلاش کر سکتا ہے اور کوڈ انجیکشن تکنیک کا استعمال کر سکتا ہے، تاکہ ان سوالات میں مداخلت کی جا سکے جو ایپلیکیشن اپنے ڈیٹا بیس میں کرتی ہے۔ اس قسم کا حملہ ویب سائٹس پر حملہ کرنے پر توجہ مرکوز کرتا ہے لیکن اسے کسی بھی قسم کے SQL ڈیٹا بیس پر حملہ کرنے کے لیے بھی استعمال کیا جا سکتا ہے۔

زیرو ڈے ایکسپلائٹ

صفر دن کا استحصال ان حملوں کی سرگرمیوں کو بیان کرنے کے لیے ایک وسیع اصطلاح ہے جس میں ہیکرز ان حفاظتی کمزوریوں کا فائدہ اٹھا کر سسٹم/ویب/سافٹ ویئر حملہ کر سکتے ہیں۔ زیرو ڈے کا مطلب ہے کہ متاثرین یا سافٹ ویئر فروش کے پاس رد عمل ظاہر کرنے اور اس خامی کو دور کرنے کا وقت نہیں ہے۔

یو آر ایل کی تشریح

اس قسم کے حملے کو یو آر ایل پوائزننگ بھی کہا جا سکتا ہے۔ ہیکرز اکثر نحو کو برقرار رکھتے ہوئے معنی کو تبدیل کرکے URL میں ہیرا پھیری اور ترمیم کرتے ہیں۔ اس طرح، حملہ آور ویب سرور تک رسائی حاصل کر سکتے ہیں اور اس کی تحقیقات کر سکتے ہیں اور مزید معلومات حاصل کر سکتے ہیں۔ اس قسم کا حملہ CGI پر مبنی ویب سائٹس کے ساتھ انتہائی مقبول ہے۔

DNS سپوفنگ

ڈومین نیم سرور (DNS) کی جعل سازی DNS ریکارڈز میں ہیرا پھیری کر کے لوگوں کو دھوکہ دہی پر مبنی، بدنیتی پر مبنی ویب سائٹ میں لے جا سکتی ہے۔ بعض اوقات، آپ کو معلوم ہو سکتا ہے کہ آپ کی ٹارگٹ کردہ ویب سائٹ کو ایک نئے صفحہ پر ری ڈائریکٹ کیا جائے گا جو بالکل ویسا ہی لگتا ہے جہاں آپ جانا چاہتے ہیں۔

تاہم، یہ آپ کو اپنے حقیقی اکاؤنٹ میں لاگ ان کرنے اور زیادہ حساس معلومات کو منظر عام پر لانے کے لیے ہیکرز کی طرف سے مقرر کردہ ایک نقصان ہو سکتا ہے۔ وہ آپ کے سسٹم پر وائرس یا کیڑے نصب کرنے کے موقع سے فائدہ اٹھا سکتے ہیں، جس سے کچھ غیر متوقع نتائج برآمد ہوتے ہیں۔

بروٹ فورس کے حملے

وحشیانہ طاقت کے حملوں کا مطلب یہ ہے کہ کوئی شخص، وہ اجنبی، ہیکر، یا دشمن ہو سکتا ہے، وہ تمام پاس ورڈ آزما کر شکار کے کمپیوٹر تک رسائی حاصل کرنے کی کوشش کرتا ہے جو ان کے خیال میں شکار کمپیوٹر کے لیے سیٹ کر سکتا ہے۔

عام طور پر، اس سے پہلے کہ وہ ایسا کریں، ہیکرز آپ کے سوشل میڈیا اور آن لائن معلومات پر آپ کے پاس ورڈ کا تخمینہ لگانے کے لیے کسی بھی سراغ کو ٹریک کریں گے۔ لہذا، اپنی ذاتی معلومات کو عوام کے سامنے نہ لاؤ۔

ٹروجن گھوڑے

ٹروجن ہارس اکثر اپنے آپ کو جائز اور بے ضرر سافٹ ویئر کا روپ دھارتا ہے، لیکن ایک بار جب وائرس فعال ہو جاتا ہے، تو ٹروجن وائرس سائبر مجرموں کو آپ کی جاسوسی، آپ کا ڈیٹا چوری، اور آپ کے سسٹم تک رسائی حاصل کر سکتا ہے۔ اگر آپ اس کے بارے میں مزید جاننا چاہتے ہیں، تو آپ اس پوسٹ کو پڑھ سکتے ہیں: ٹروجن وائرس کیا ہے؟ ٹروجن وائرس کو ختم کرنے کا طریقہ .

سائبر حملوں کو کیسے روکا جائے؟

سائبر حملوں کی ان عام مثالوں کو جاننے کے بعد، آپ سوچ سکتے ہیں کہ سائبر حملوں کو مؤثر طریقے سے کیسے روکا جائے۔ کچھ مفید تجاویز ہیں جن پر آپ غور کر سکتے ہیں۔

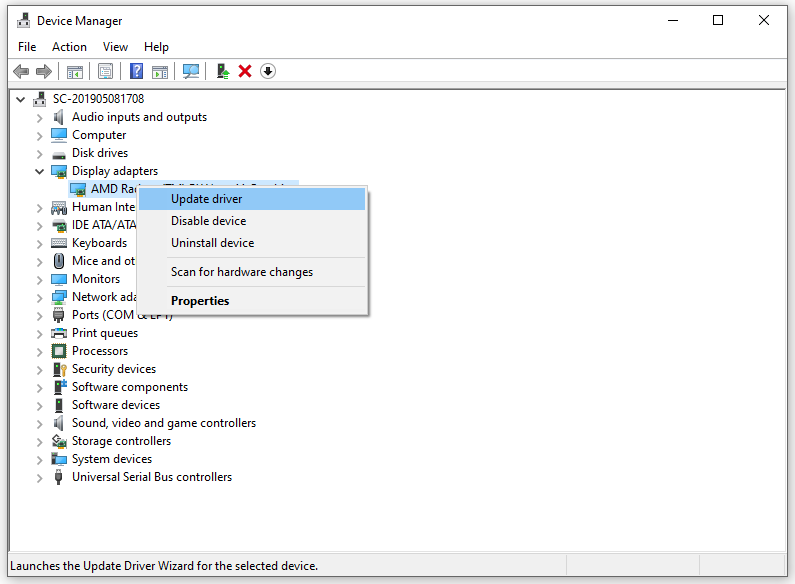

ٹپ 1: اپنے ونڈوز اور سافٹ ویئر کو اپ ٹو ڈیٹ رکھیں

اپنے سافٹ وئیر اور سسٹم کو اپ ٹو ڈیٹ رکھنا ضروری ہے۔ جاری کردہ اپ ڈیٹس نہ صرف جدید اور بالکل نئی خصوصیات فراہم کر سکتی ہیں بلکہ ماضی کے ٹیسٹوں میں پائے جانے والے سسٹم یا سافٹ ویئر کی خرابیوں اور سیکیورٹی کے مسائل کو بھی ٹھیک کر سکتی ہیں۔ اگر آپ اپ ڈیٹ کو ایک طرف چھوڑ دیتے ہیں، تو ہیکرز ان کمزوریوں کو تلاش کر سکتے ہیں اور آپ کے سسٹم میں دراندازی کرنے کے موقع سے فائدہ اٹھا سکتے ہیں۔

ٹپ 2: فائر وال انسٹال کریں۔

ونڈوز میں اس میں بلٹ ان فائر وال اور اینٹی وائرس ہے اور بہتر ہے کہ آپ حقیقی تحفظ کو ہر وقت برقرار رکھیں۔ یہ خصوصیات آپ کے کمپیوٹر کو سائبر حملوں سے بہتر طریقے سے بچا سکتی ہیں۔ تاہم، کیا یہ آپ کو تمام بیرونی حملوں سے بچانے کے لیے کافی ہے؟ مزید معلومات کے لیے آپ اس پوسٹ کو پڑھ سکتے ہیں: کیا ونڈوز ڈیفنڈر کافی ہے؟ پی سی کی حفاظت کے لیے مزید حل .

اس کے علاوہ، آپ دوسرے کو انسٹال کرنے کا انتخاب کر سکتے ہیں۔ قابل اعتماد تھرڈ پارٹی اینٹی وائرس یا حفاظتی ڈھال کو مضبوط کرنے کے لیے فائر وال۔

ٹپ 3: ملٹی فیکٹر توثیق کا استعمال کریں۔

ملٹی فیکٹر توثیق (MFA) کیا ہے؟ یہ ایک مضبوط شناخت اور رسائی کے انتظام کی پالیسی کا بنیادی جزو ہے۔ لاگ ان کے اس عمل کے دوران، یہ MFA صارفین سے صرف ایک پاس ورڈ کے علاوہ مزید معلومات درج کرنے کا مطالبہ کرتا ہے، جو کہ کسی غیر مجاز تیسرے فریق کے ذریعے ذاتی ڈیٹا تک رسائی سے بچا سکتا ہے۔

ٹپ 4: ڈیٹا کا باقاعدگی سے بیک اپ لیں۔

یہ آپ کے اہم ڈیٹا کی حفاظت کے لیے سب سے اہم اقدامات میں سے ایک ہے – باقاعدہ بیک اپ انجام دیں۔ سائبر حملوں کی صورت میں، آپ کو اپنے ڈیٹا بیک اپ شدید ڈاؤن ٹائم، ڈیٹا کے نقصان، اور سنگین مالی نقصان سے بچنے کے لیے۔

کچھ لوگ اس کام کو ختم کرنا بھول جائیں گے اور اسے بوجھل سمجھیں گے۔ فکر نہ کرو۔ آپ اس پیشہ ور پر بھروسہ کر سکتے ہیں۔ بیک اپ سافٹ ویئر – MiniTool ShadowMaker – سے فائلوں کا بیک اپ ، فولڈرز، پارٹیشنز، ڈسک، اور آپ کا سسٹم۔

اس کے علاوہ، بیک اپ اسکیم اور شیڈول سیٹنگز کو کنفیگر کرنے کے لیے آزمانا قابل قدر ہے۔ خودکار بیک اپ . آپ اپنا خودکار بیک اپ روزانہ، ہفتہ وار، ماہانہ، یا ایونٹ پر شروع کرنے کے لیے سیٹ کر سکتے ہیں اور اپنے وسائل کو بچانے کے لیے انکریمنٹل یا ڈیفرینشل بیک اپ آزما سکتے ہیں۔

اس پروگرام کو اپنے پی سی پر ڈاؤن لوڈ اور انسٹال کریں اور اسے 30 دن تک مفت آزمائیں

منی ٹول شیڈو میکر ٹرائل ڈاؤن لوڈ کرنے کے لیے کلک کریں۔ 100% صاف اور محفوظ

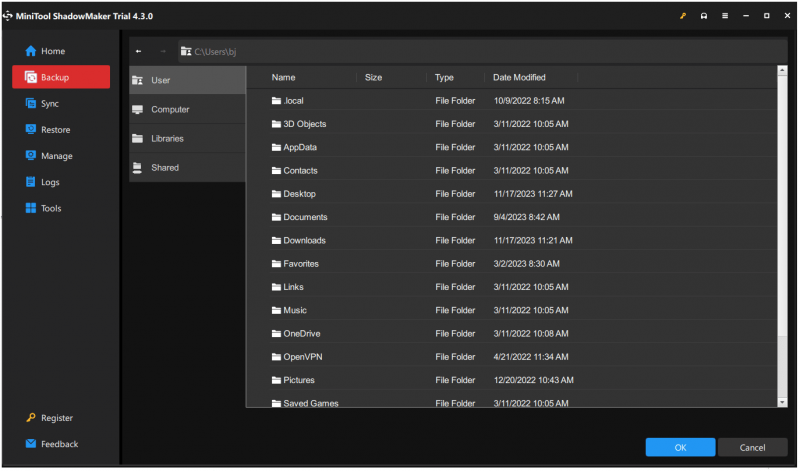

مرحلہ 1: پروگرام شروع کریں اور کلک کریں۔ ٹرائل رکھیں پر جانے کے لئے.

مرحلہ 2: میں بیک اپ ٹیب، پر کلک کریں ذریعہ آپ جس چیز کا بیک اپ لینا چاہتے ہیں اسے منتخب کرنے کے لیے سیکشن، اور پھر پر جائیں۔ DESTINATION بیک اپ کو کہاں ذخیرہ کرنا ہے اس کا انتخاب کرنے کے لیے سیکشن، بشمول صارف، کمپیوٹر، لائبریریاں، اور مشترکہ .

مرحلہ 3: پھر آپ کلک کریں۔ اختیارات بیک اپ کی ترتیبات کو ترتیب دینے اور کلک کرنے کی خصوصیت ابھی بیک اپ کریں۔ سب کچھ سیٹ ہونے کے فوراً بعد اسے شروع کرنا۔

ٹپ 5: باقاعدگی سے تبدیل کریں اور مضبوط پاس ورڈ بنائیں

بہتر ہے کہ آپ اپنا پاس ورڈ باقاعدگی سے تبدیل کریں اور مضبوط پاس ورڈ استعمال کریں، جیسے کہ کچھ خاص علامتیں اور مختلف نمبروں کے علاوہ الفاظ کے مجموعے۔ اپنی ذاتی معلومات سے متعلق کچھ نمبر استعمال نہ کریں، جیسے کہ سالگرہ یا فون نمبر، جس کا اندازہ لگانا آسان ہے۔

ٹپ 6: محفوظ وائی فائی استعمال کریں۔

کچھ لوگ جب کیفے میں کام کر رہے ہوتے ہیں تو عوام میں کسی نامعلوم Wi-Fi سے منسلک ہونے کے عادی ہوتے ہیں۔ یہ بالکل بھی محفوظ نہیں ہے۔ نیٹ ورک سے منسلک ہونے سے کوئی بھی ڈیوائس متاثر ہو سکتی ہے اور اس عوامی وائی فائی کو انجانے میں آسانی سے ہیک کیا جا سکتا ہے۔ آپ کو محتاط رہنے کی ضرورت ہے۔

نیچے کی لکیر:

سائبر حملہ کیا ہے؟ اس پوسٹ کو پڑھنے کے بعد، آپ کے پاس سائبر حملوں کی مجموعی تصویر ہو سکتی ہے۔ یہ مکمل گائیڈ مختلف قسم کے سائبر حملوں میں فرق کرنے اور ان سے بچنے کا صحیح طریقہ تلاش کرنے میں آپ کی مدد کرنے کے لیے مفید ہے۔

سائبر سیکیورٹی کے بڑھتے ہوئے مسائل کا سامنا کرتے ہوئے، آپ کو سب سے پہلا اور اہم کام جو کرنا چاہیے وہ ہے اپنے اہم ڈیٹا کے لیے بیک اپ پلان تیار کرنا۔ MiniTool ShdowMaker وہی ہے جو ہم تجویز کرتے ہیں۔ اگر آپ کو اس ٹول کے ساتھ کوئی مسئلہ ہے تو آپ ہم سے بذریعہ رابطہ کر سکتے ہیں۔ [ای میل محفوظ] .

![درست کریں CHKDSK موجودہ ڈرائیو کو لاک نہیں کرسکتا ونڈوز 10 - 7 مشورے [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/20/fix-chkdsk-cannot-lock-current-drive-windows-10-7-tips.png)

![.exe کرنے کے 3 حل ایک درست Win32 ایپلی کیشن نہیں ہے [مینی ٹول نیوز]](https://gov-civil-setubal.pt/img/minitool-news-center/82/3-solutions-exe-is-not-valid-win32-application.png)

![یہ کیسے طے کریں کہ ونڈوز [منی ٹول نیوز] انسٹال کرتے وقت ہمیں کوئی ڈرائیو نہیں مل پائی۔](https://gov-civil-setubal.pt/img/minitool-news-center/49/how-fix-we-couldn-t-find-any-drives-while-installing-windows.jpg)

![ونڈوز 10 میں فوری طور پر رسائی سے محروم فائلیں ، واپس کیسے جائیں [مینی ٹول ٹپس]](https://gov-civil-setubal.pt/img/data-recovery-tips/21/files-windows-10-quick-access-missing.jpg)

![PS4 کنسول پر SU-41333-4 میں خرابی کو دور کرنے کے 5 طریقے [MiniTool]](https://gov-civil-setubal.pt/img/tipps-fur-datentr-gerverwaltung/01/5-wege-den-fehler-su-41333-4-auf-der-ps4-konsole-zu-beheben.jpg)

![غیر متوقع طور پر میک کو بھاپ چھوڑنے کو کیسے ٹھیک کریں؟ یہاں 7 طریقے آزمائیں! [منی ٹول ٹپس]](https://gov-civil-setubal.pt/img/news/EA/how-to-fix-steam-quit-unexpectedly-mac-try-7-ways-here-minitool-tips-1.png)

![ونڈوز [حل شدہ] [منی ٹول ٹپس] میں حذف شدہ اسکائپ چیٹ کی تاریخ کو کیسے تلاش کریں۔](https://gov-civil-setubal.pt/img/data-recovery-tips/35/how-find-deleted-skype-chat-history-windows.png)

![(میک) بازیابی سافٹ ویئر تک نہیں پہنچ سکا [MiniTool]](https://gov-civil-setubal.pt/img/tipps-fur-datenwiederherstellung/18/der-wiederherstellungssoftware-konnte-nicht-erreicht-werden.png)

!['یہاں کوئی ای میل پروگرام منسلک نہیں ہے' خرابی کو کس طرح ٹھیک کیا جائے [مینی ٹول نیوز]](https://gov-civil-setubal.pt/img/minitool-news-center/87/how-fix-there-is-no-email-program-associated-error.jpg)

![Keyloggers کا پتہ لگانے کے لئے کس طرح؟ انہیں پی سی سے کیسے ہٹائیں اور روکیں؟ [منی ٹول ٹپس]](https://gov-civil-setubal.pt/img/backup-tips/D1/how-to-detect-keyloggers-how-remove-and-prevent-them-from-pc-minitool-tips-1.png)